Authentification LDAP dans Spacewalk

Rédigé par Nicolas Sulek

Aucun commentaire

Classé dans : Logiciel

Pour arriver à cette fin, il va falloir configurer SSSD, PAM et enfin Spacewalk.

En effet, Spacewalk va interroger un module PAM pour authentifier les utilisateurs. Le module PAM va utiliser SSSD pour interroger un serveur LDAP.

SSSD

SSSD est un démon qui fournit un accès distant à des ressources d'identification et authentification au travers d'un framework. C'est le remplaçant de NSCD.

Son installation est relativement simple :

yum install sssd

Sa configuration se passe dans /etc/sssd/sssd.conf qui n'existe pas après l'installation du paquet. Il faut dont le créer et indiquer :

[sssd]

domains = LDAP

services = pam

config_file_version = 2

[domain/LDAP]

id_provider = ldap

ldap_uri = ldap://server_ldap

ldap_search_base = dc=...

Plus d'infos sur la configuration de SSSD

PAM

Afin d'utiliser SSSD avec PAM, il faut créer un nouveau module, ce qui se fait simplement en créant un fichier dans /etc/pam.d, par exemple, /etc/pam.d/spacewalk contenant :

auth required pam_env.so

auth sufficient pam_sss.so

auth required pam_deny.so

account sufficient pam_sss.so

account required pam_deny.so

Spacewalk

Enfin, la partie Spacewalk : assez simple, il faut indiquer dans le fichier de configuration /etc/rhn/rhn.conf :

pam_auth_service = spacewalk

spacewalk étant le nom du fichier dans /etc/pam.d.

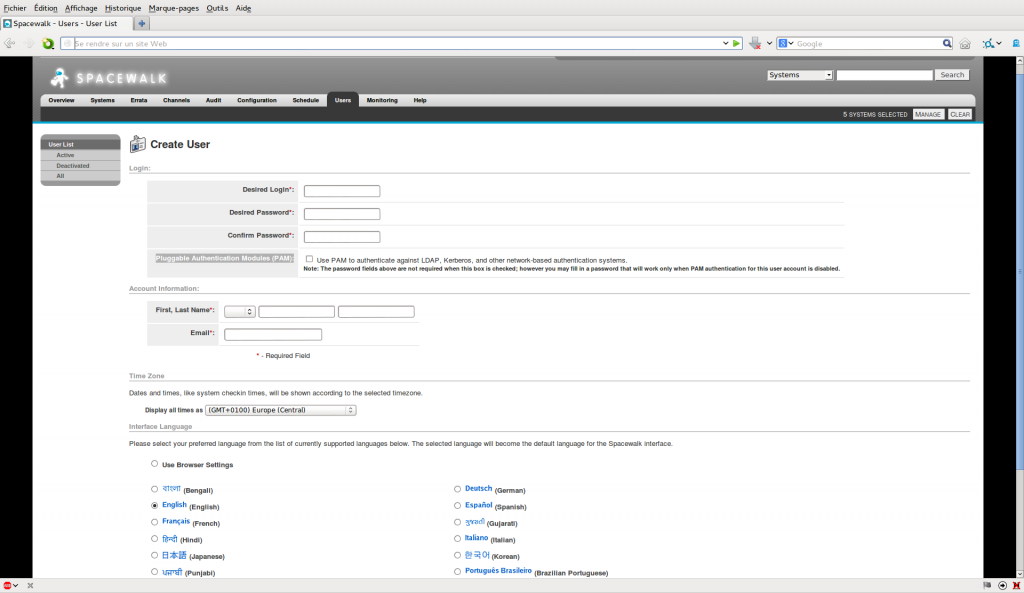

Il ne reste plus qu'à créer les utilisateurs dans l'interface Web de Spacewalk en cochant la case Pluggable Authentication Modules (PAM).

Plus d'information sur l'authentification PAM pour Spacewalk